แก้ไขแล้ว! การโจมตีทางไซเบอร์คืออะไร? จะป้องกันการโจมตีทางไซเบอร์ได้อย่างไร?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

การโจมตีทางไซเบอร์คืออะไร? เพื่อตอบคำถามนี้ โพสต์นี้จะแสดงการโจมตีทางไซเบอร์ประเภทต่างๆ เพื่อแสดงคุณสมบัติและช่วยคุณระบุการโจมตีเหล่านั้น นอกจากนี้ในโพสต์นี้เกี่ยวกับ เว็บไซต์มินิทูล เราจะจัดเตรียมวิธีการบางอย่างที่ใช้ได้เพื่อป้องกันการโจมตีทางไซเบอร์การโจมตีทางไซเบอร์คืออะไร?

การโจมตีทางไซเบอร์คืออะไร? การโจมตีทางไซเบอร์เป็นคำอธิบายทั่วไปของกิจกรรมทางไซเบอร์ชุดหนึ่ง โดยอาศัยเครื่องมือและเทคนิคประเภทต่างๆ เพื่อขโมย เปิดเผย เปลี่ยนแปลง หรือทำลายข้อมูล แน่นอนว่าเมื่อเวลาผ่านไป แฮกเกอร์สามารถดำเนินการที่เป็นอันตรายบนอินเทอร์เน็ตเพื่อจุดประสงค์ที่เป็นประโยชน์และการก่อกวนได้

แฮกเกอร์ได้สำรวจวิธีการต่างๆ เพื่อแทรกซึมระบบของเหยื่อ บางครั้งก็สามารถพัฒนาให้โจมตีเป้าหมายตามอำเภอใจได้และไม่มีใครรู้ว่าใครจะเป็นเหยื่อรายต่อไป

มีแรงจูงใจหลักสามประการที่กระตุ้นให้อาชญากรไซเบอร์:

ผู้โจมตีเหล่านี้มักจะแสวงหาเงินโดยการโจรกรรมหรือการขู่กรรโชก พวกเขาสามารถขโมยข้อมูลของคุณเพื่อการแลกเปลี่ยนทางธุรกิจ แฮ็กเข้าสู่บัญชีธนาคารเพื่อขโมยเงินโดยตรง หรือรีดไถเหยื่อ

โดยปกติแล้วแฮกเกอร์เหล่านั้นมีเป้าหมายเฉพาะเพื่อเริ่มการโจมตี เช่น ฝ่ายตรงข้าม ความขุ่นเคืองส่วนตัวมีแนวโน้มที่จะเป็นสาเหตุสำคัญของกิจกรรมนี้ การจารกรรมขององค์กรสามารถขโมยทรัพย์สินทางปัญญาเพื่อให้ได้เปรียบอย่างไม่ยุติธรรมเหนือคู่แข่ง แฮกเกอร์บางคนจะใช้ประโยชน์จากช่องโหว่ของระบบเพื่อเตือนผู้อื่นเกี่ยวกับพวกเขา

แฮกเกอร์เหล่านั้นส่วนใหญ่เป็นมืออาชีพที่มีทักษะมากกว่า พวกเขาสามารถได้รับการฝึกอบรมและมีส่วนร่วมในสงครามไซเบอร์ การก่อการร้ายทางไซเบอร์ หรือการแฮ็กข้อมูล เป้าหมายการโจมตีมุ่งเน้นไปที่หน่วยงานรัฐบาลของศัตรูหรือโครงสร้างพื้นฐานที่สำคัญ

ไม่มากก็น้อย ผู้คนอาจพบกับการโจมตีทางไซเบอร์โดยไม่รู้ตัว แล้วการโจมตีทางไซเบอร์ประเภททั่วไปมีอะไรบ้าง? เพื่อช่วยให้คุณแยกแยะประเภทต่างๆ ได้ดีขึ้น ส่วนถัดไปจะอธิบายทีละประเภท

การโจมตีทางไซเบอร์ประเภททั่วไป

การโจมตีทางไซเบอร์มีจำนวนเพิ่มมากขึ้น โดยการแปลงธุรกิจเป็นดิจิทัลและได้รับความนิยมมากขึ้นเรื่อยๆ ในช่วงไม่กี่ปีที่ผ่านมา การโจมตีทางไซเบอร์มีหลายประเภท และเราจะแสดงรายการประเภททั่วไปบางประเภทที่สร้างความยุ่งยากให้กับผู้คนเป็นอย่างมาก

การโจมตีของมัลแวร์

มัลแวร์มักปรากฏเป็นซอฟต์แวร์ที่เป็นอันตรายเพื่อดำเนินการต่างๆ ที่ไม่เป็นไปตามทฤษฎีกับระบบของเหยื่อ ขั้นตอนนี้ออกแบบมาเพื่อก่อให้เกิดอันตรายต่อคอมพิวเตอร์ เซิร์ฟเวอร์ ไคลเอนต์ หรือเครือข่ายคอมพิวเตอร์และโครงสร้างพื้นฐาน

เป็นการยากที่จะสังเกตเห็นการเคลื่อนไหวเหล่านี้ และตามความตั้งใจและวิธีการแทรกซึม พวกเขาสามารถแบ่งออกเป็นประเภทต่างๆ รวมถึงไวรัส เวิร์ม โทรจัน แอดแวร์ สปายแวร์ แรนซัมแวร์ ฯลฯ

ตัวอย่างที่ระบุไว้เหล่านี้เป็นปัญหาทั่วไปที่ผู้คนอาจพบเจอ ในช่วงหลายปีที่ผ่านมา การสื่อสารทางอิเล็กทรอนิกส์มีการพัฒนาอย่างรวดเร็ว ช่องทางดังกล่าวได้กลายเป็นช่องทางการโจมตีรูปแบบใหม่ เช่น อีเมล ข้อความ บริการเครือข่ายที่มีช่องโหว่ หรือเว็บไซต์ที่ถูกบุกรุก

หากคุณต้องการทราบวิธีระบุสัญญาณของมัลแวร์ในคอมพิวเตอร์ โพสต์นี้จะมีประโยชน์: อะไรคือสัญญาณที่เป็นไปได้ของมัลแวร์ในคอมพิวเตอร์? 6+ อาการ .

การโจมตีแบบฟิชชิ่ง

การโจมตีแบบฟิชชิ่งมักหมายความว่าข้อมูลที่ละเอียดอ่อนของคุณ โดยเฉพาะชื่อผู้ใช้ รหัสผ่าน หมายเลขบัตรเครดิต ข้อมูลบัญชีธนาคาร ฯลฯ ของคุณ จะถูกเปิดเผยต่อแฮกเกอร์ พวกเขาสามารถใช้และขายข้อมูลนั้นเพื่อผลประโยชน์ คนส่วนใหญ่ติดอยู่กับหลุมพรางนี้ได้ง่ายเนื่องจากอีเมล ลิงก์ หรือเว็บไซต์ที่ไม่รู้จัก

การโจมตีด้วยหอกฟิชชิ่ง

ฟิชชิ่งเป็นคำทั่วไปสำหรับการโจมตีทางไซเบอร์ที่ดำเนินการทางอีเมล SMS หรือโทรศัพท์เพื่อหลอกลวงผู้คนจำนวนมาก ในขณะที่การโจมตีนี้มีเป้าหมายเหยื่อที่เฉพาะเจาะจง เราจะตั้งชื่อว่าฟิชชิ่งแบบหอก ช่องทางการโจมตีเหล่านั้นได้รับการแก้ไขเพื่อจัดการกับเหยื่อโดยเฉพาะ ซึ่งต้องใช้ความคิดและเวลาในการบรรลุเป้าหมายมากกว่าฟิชชิ่ง

การโจมตีแบบฟิชชิ่งวาฬ

การโจมตีแบบฟิชชิ่งวาฬเป็นการโจมตีแบบฟิชชิ่งที่มีเป้าหมายสูง เช่นเดียวกับการโจมตีแบบฟิชชิ่งแบบหอก มันเกิดขึ้นเมื่อผู้โจมตีใช้วิธีการแบบฟิชชิ่งแบบหอกเพื่อติดตามเป้าหมายขนาดใหญ่และมีชื่อเสียง เช่น ผู้บริหารระดับสูง

พวกเขาสามารถปลอมแปลงตัวเองเป็นหน่วยงานที่เชื่อถือได้ เพื่อให้เหยื่อสามารถแบ่งปันข้อมูลที่ละเอียดอ่อนสูงกับบัญชีที่ฉ้อโกงได้

การโจมตีแบบปฏิเสธการให้บริการแบบกระจาย (DDoS)

การโจมตี DDoS คือการโจมตีทางไซเบอร์ที่ออกแบบมาเพื่อให้มีอิทธิพลหรือครอบงำความพร้อมใช้งานของระบบเป้าหมายโดยการสร้างแพ็กเก็ตหรือคำขอจำนวนมาก ในทำนองเดียวกัน การโจมตีแบบปฏิเสธการให้บริการ (DoS) สามารถทำสิ่งเดียวกันเพื่อปิดเครื่องหรือเครือข่าย ทำให้ไม่สามารถเข้าถึงได้โดยผู้ใช้ที่ต้องการ

การโจมตีทั้งสองนี้มีบางอย่างที่แตกต่างออกไป และหากคุณต้องการเรียนรู้เกี่ยวกับมัน คุณสามารถอ่านโพสต์นี้: DDoS กับ DoS | ความแตกต่างคืออะไรและจะป้องกันได้อย่างไร .

การโจมตีด้วยสคริปต์ข้ามไซต์ (XSS)

ในระหว่างกระบวนการนี้ ผู้โจมตีจะแทรกสคริปต์ปฏิบัติการที่เป็นอันตรายลงในโค้ดของแอปพลิเคชันหรือเว็บไซต์ที่เชื่อถือได้ จากนั้นจะส่งลิงก์ที่เป็นอันตรายไปยังผู้ใช้ และหลอกให้ผู้ใช้คลิกที่ลิงก์เพื่อเปิดการโจมตี XSS

จากนั้นแอปพลิเคชันหรือเว็บไซต์ที่ได้รับการเปลี่ยนแปลงจะเริ่มลิงก์ที่เป็นอันตรายเนื่องจากขาดการล้างข้อมูลที่เหมาะสม จากนั้นผู้โจมตีสามารถขโมยคุกกี้เซสชันที่ใช้งานอยู่ของผู้ใช้ได้

การโจมตีแบบแมนอินเดอะมิดเดิล (MITM)

ตามที่ชื่อบอกเป็นนัย การโจมตีแบบแทรกกลางหมายความว่าผู้โจมตีอยู่ระหว่างการสนทนาระหว่างผู้ใช้กับแอปพลิเคชันเพื่อดักฟังข้อมูลส่วนบุคคล โดยปกติแล้ว แฮกเกอร์จะกำหนดเป้าหมายไปที่ผู้ใช้แอปพลิเคชันทางการเงิน ไซต์อีคอมเมิร์ซ ฯลฯ

บอตเน็ต

แตกต่างจากการโจมตีอื่นๆ บอทเน็ตคือคอมพิวเตอร์ที่ติดมัลแวร์และอยู่ภายใต้การควบคุมของผู้โจมตี คอมพิวเตอร์บ็อตเน็ตเหล่านั้นสามารถควบคุมให้ดำเนินการที่ผิดกฎหมายได้ เช่น การขโมยข้อมูล การส่งสแปม และการโจมตี DDoS

อุปสรรคในการสร้างบอตเน็ตยังมีน้อยพอที่จะทำให้เป็นธุรกิจที่ทำกำไรได้สำหรับนักพัฒนาซอฟต์แวร์บางราย นั่นเป็นสาเหตุที่ทำให้เป็นหนึ่งในการโจมตีที่พบบ่อยที่สุด

แรนซัมแวร์

แรนซัมแวร์ เป็นมัลแวร์ที่สามารถแทรกซึมระบบของคุณและเข้ารหัสไฟล์ของคุณเพื่อหยุดการเข้าถึงไฟล์ของผู้ใช้บนคอมพิวเตอร์ของพวกเขา จากนั้นแฮกเกอร์จะเรียกร้องค่าไถ่สำหรับคีย์ถอดรหัส อีกทางหนึ่ง ค่าไถ่บางส่วนจะล็อคระบบโดยไม่สร้างความเสียหายให้กับไฟล์ใดๆ จนกว่าจะจ่ายค่าไถ่

การโจมตีแบบฉีด SQL

การโจมตีนี้สามารถค้นหาช่องโหว่ด้านความปลอดภัยของเว็บและใช้เทคนิคการแทรกโค้ดเพื่อรบกวนการสืบค้นที่แอปพลิเคชันทำกับฐานข้อมูล การโจมตีประเภทนี้มุ่งเน้นไปที่การโจมตีเว็บไซต์ แต่ยังสามารถใช้เพื่อโจมตีฐานข้อมูล SQL ประเภทใดก็ได้

การใช้ประโยชน์จาก Zero-Day

การใช้ประโยชน์จากช่องโหว่แบบซีโร่เดย์เป็นคำที่กว้างเพื่ออธิบายกิจกรรมการโจมตีที่แฮกเกอร์สามารถใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัยเหล่านั้นเพื่อทำการโจมตีระบบ/เว็บ/ซอฟต์แวร์ Zero-day หมายความว่าเหยื่อหรือผู้จำหน่ายซอฟต์แวร์ไม่มีเวลาตอบสนองและแก้ไขข้อบกพร่องนี้

การตีความ URL

การโจมตีประเภทนี้สามารถเรียกได้ว่าเป็นการเป็นพิษต่อ URL แฮกเกอร์มักจะจัดการและแก้ไข URL โดยการเปลี่ยนความหมายในขณะที่ยังคงรักษารูปแบบไวยากรณ์เอาไว้ ด้วยวิธีนี้ผู้โจมตีสามารถเข้าถึงและตรวจสอบเว็บเซิร์ฟเวอร์และดึงข้อมูลเพิ่มเติมได้ การโจมตีประเภทนี้ได้รับความนิยมอย่างมากกับเว็บไซต์ที่ใช้ CGI

การปลอมแปลง DNS

การปลอมแปลงเซิร์ฟเวอร์ชื่อโดเมน (DNS) สามารถหลอกให้ผู้อื่นเข้าสู่เว็บไซต์ที่เป็นอันตรายและฉ้อโกงได้โดยการจัดการบันทึก DNS บางครั้งคุณอาจพบว่าเว็บไซต์เป้าหมายของคุณจะถูกเปลี่ยนเส้นทางไปยังหน้าใหม่ที่มีลักษณะเหมือนกับที่ที่คุณต้องการไป

อย่างไรก็ตาม อาจเป็นหลุมพรางที่แฮกเกอร์กำหนดไว้ในการชักจูงให้คุณลงชื่อเข้าใช้บัญชีจริงของคุณและเปิดเผยข้อมูลที่ละเอียดอ่อนมากขึ้น พวกเขาอาจคว้าโอกาสในการติดตั้งไวรัสหรือเวิร์มในระบบของคุณ ทำให้เกิดผลลัพธ์ที่ไม่คาดคิด

การโจมตีด้วยกำลังดุร้าย

การโจมตีแบบ Brute Force หมายความว่าบุคคลบางคนอาจเป็นคนแปลกหน้า แฮ็กเกอร์ หรือศัตรู พยายามเข้าถึงคอมพิวเตอร์ของเหยื่อโดยลองใช้รหัสผ่านทั้งหมดที่พวกเขาคิดว่าเหยื่ออาจตั้งไว้สำหรับคอมพิวเตอร์

โดยปกติก่อนที่พวกเขาจะทำเช่นนั้น แฮกเกอร์จะติดตามเบาะแสใดๆ บนโซเชียลมีเดียและข้อมูลออนไลน์ของคุณเพื่ออนุมานรหัสผ่านของคุณ ดังนั้นอย่าเปิดเผยข้อมูลส่วนบุคคลของคุณต่อสาธารณะ

ม้าโทรจัน

ม้าโทรจันมักจะปลอมตัวเป็นซอฟต์แวร์ที่ถูกกฎหมายและไม่เป็นอันตราย แต่เมื่อไวรัสถูกเปิดใช้งาน ไวรัสโทรจันก็สามารถทำให้อาชญากรไซเบอร์สอดแนมคุณ ขโมยข้อมูลของคุณ และเข้าถึงระบบของคุณได้ หากคุณต้องการทราบข้อมูลเพิ่มเติม คุณสามารถอ่านโพสต์นี้: ไวรัสโทรจันคืออะไร? วิธีการกำจัดไวรัสโทรจัน .

จะป้องกันการโจมตีทางไซเบอร์ได้อย่างไร?

หลังจากทราบตัวอย่างทั่วไปของการโจมตีทางไซเบอร์แล้ว คุณอาจสงสัยว่าจะป้องกันการโจมตีทางไซเบอร์อย่างมีประสิทธิภาพได้อย่างไร มีเคล็ดลับที่เป็นประโยชน์บางประการที่คุณอาจพิจารณา

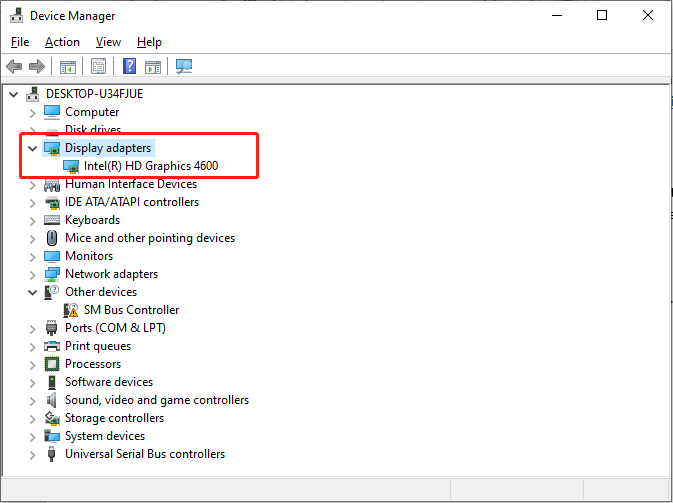

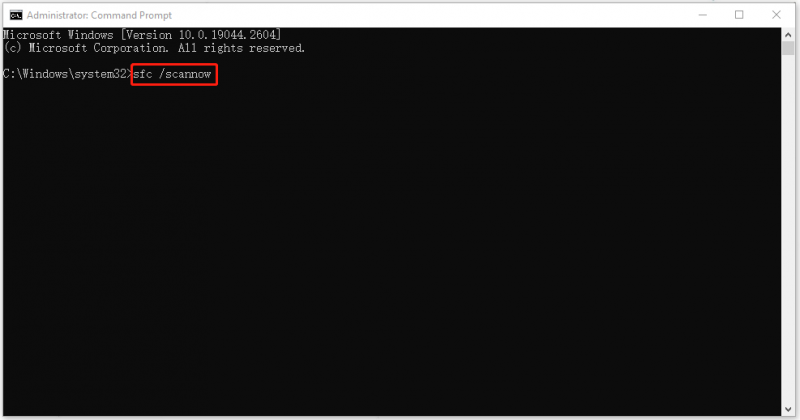

เคล็ดลับที่ 1: ทำให้ Windows และซอฟต์แวร์ของคุณทันสมัยอยู่เสมอ

จำเป็นต้องปรับปรุงซอฟต์แวร์และระบบของคุณให้ทันสมัยอยู่เสมอ การอัปเดตที่ออกไม่เพียงแต่ให้คุณสมบัติขั้นสูงและใหม่ล่าสุดเท่านั้น แต่ยังแก้ไขข้อบกพร่องของระบบหรือซอฟต์แวร์บางอย่าง และปัญหาด้านความปลอดภัยที่ตรวจพบในการทดสอบที่ผ่านมา หากคุณละเว้นการอัปเดต แฮกเกอร์สามารถค้นหาจุดอ่อนเหล่านั้นและคว้าโอกาสที่จะแทรกซึมระบบของคุณได้

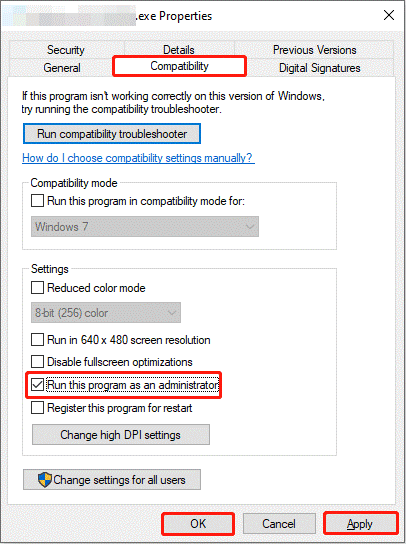

เคล็ดลับ 2: ติดตั้งไฟร์วอลล์

Windows มีไฟร์วอลล์และแอนตี้ไวรัสในตัวและคุณควรให้การป้องกันที่แท้จริงอยู่ตลอดเวลาจะดีกว่า คุณสมบัตินี้สามารถปกป้องคอมพิวเตอร์ของคุณจากการโจมตีทางไซเบอร์ได้ดีขึ้น อย่างไรก็ตาม มันเพียงพอที่จะปกป้องคุณจากการโจมตีจากภายนอกทั้งหมดหรือไม่? คุณสามารถอ่านโพสต์นี้สำหรับข้อมูลเพิ่มเติม: Windows Defender เพียงพอหรือไม่? โซลูชั่นเพิ่มเติมเพื่อปกป้องพีซี .

นอกจากนั้นคุณสามารถเลือกติดตั้งอื่นๆได้ โปรแกรมป้องกันไวรัสบุคคลที่สามที่เชื่อถือได้ หรือไฟร์วอลล์เพื่อเสริมเกราะป้องกัน

เคล็ดลับ 3: ใช้การรับรองความถูกต้องแบบหลายปัจจัย

การรับรองความถูกต้องแบบหลายปัจจัย (MFA) คืออะไร เป็นองค์ประกอบหลักของนโยบายการจัดการข้อมูลประจำตัวและการเข้าถึงที่แข็งแกร่ง ในระหว่างขั้นตอนการเข้าสู่ระบบ MFA นี้กำหนดให้ผู้ใช้ป้อนข้อมูลมากกว่าแค่รหัสผ่าน ซึ่งสามารถปกป้องข้อมูลส่วนบุคคลจากการเข้าถึงโดยบุคคลที่สามที่ไม่ได้รับอนุญาต

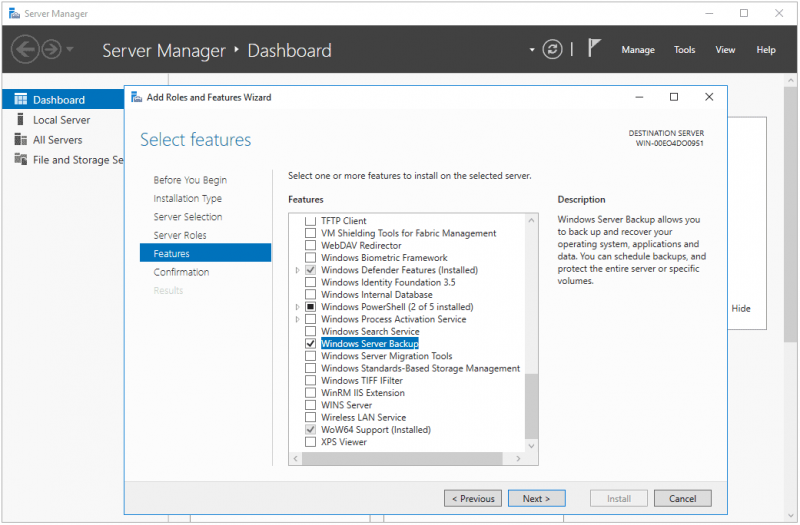

เคล็ดลับ 4: สำรองข้อมูลเป็นประจำ

นี่เป็นหนึ่งในขั้นตอนที่สำคัญที่สุดในการปกป้องข้อมูลสำคัญของคุณ - ทำการสำรองข้อมูลเป็นประจำ ในกรณีที่มีการโจมตีทางไซเบอร์ คุณต้องมี การสำรองข้อมูล เพื่อหลีกเลี่ยงการหยุดทำงานอย่างร้ายแรง การสูญเสียข้อมูล และการสูญเสียทางการเงินอย่างร้ายแรง

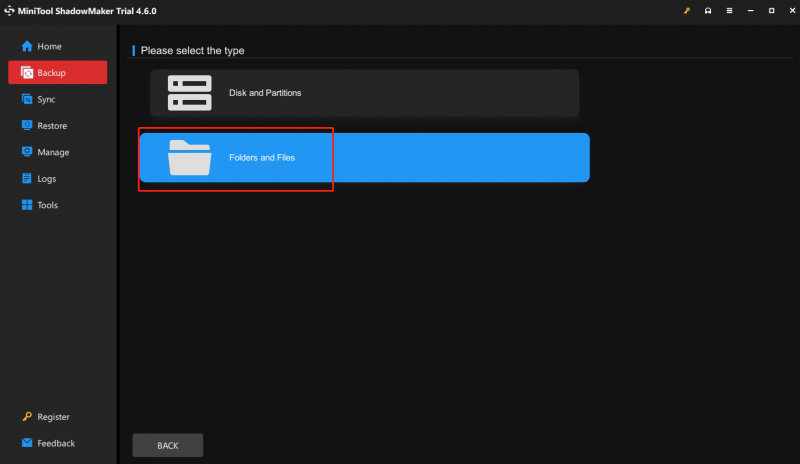

บางคนอาจลืมทำงานนี้ให้เสร็จและคิดว่ามันเป็นภาระ ไม่ต้องกังวล. คุณอาจพึ่งพามืออาชีพรายนี้ ซอฟต์แวร์สำรองข้อมูล – MiniTool ShadowMaker – ถึง สำรองไฟล์ โฟลเดอร์ พาร์ติชั่น ดิสก์ และระบบของคุณ

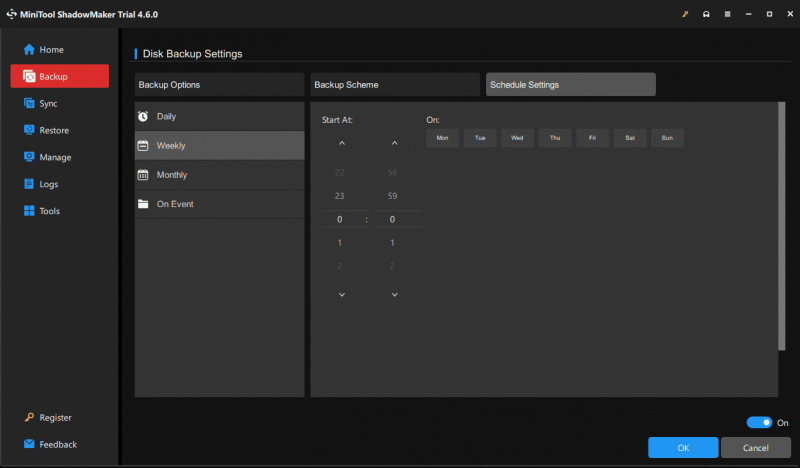

นอกจากนี้ยังควรลองใช้แผนการสำรองข้อมูลและการตั้งค่ากำหนดเวลาเพื่อกำหนดค่า การสำรองข้อมูลอัตโนมัติ . คุณสามารถตั้งค่าการสำรองข้อมูลอัตโนมัติให้เริ่มต้นแบบรายวัน รายสัปดาห์ รายเดือน หรือตามเหตุการณ์ และลองสำรองข้อมูลส่วนเพิ่มหรือส่วนต่างเพื่อประหยัดทรัพยากรของคุณ

ดาวน์โหลดและติดตั้งโปรแกรมนี้บนพีซีของคุณและทดลองใช้ฟรี 30 วัน

ทดลองใช้ MiniTool ShadowMaker คลิกเพื่อดาวน์โหลด 100% สะอาดและปลอดภัย

ขั้นตอนที่ 1: เปิดโปรแกรมแล้วคลิก ทดลองใช้งานต่อไป เพื่อไปต่อ

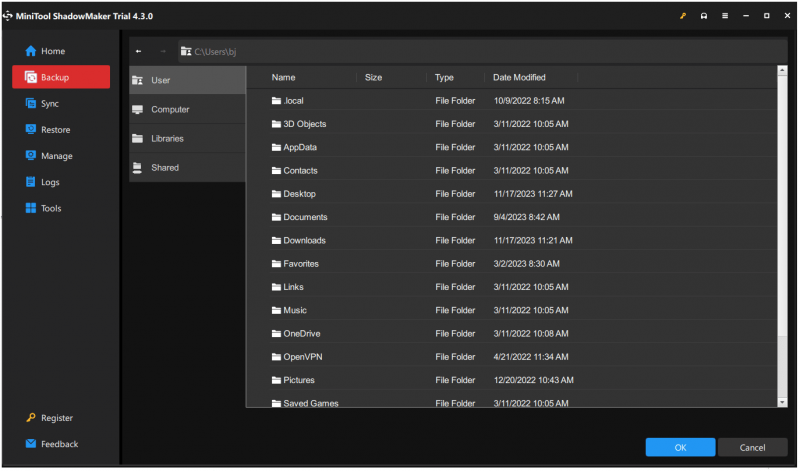

ขั้นตอนที่ 2: ใน สำรองข้อมูล แท็บ คลิกที่ แหล่งที่มา เพื่อเลือกสิ่งที่คุณต้องการสำรองข้อมูล จากนั้นไปที่ ปลายทาง ส่วนเลือกตำแหน่งที่จะจัดเก็บข้อมูลสำรองได้แก่ ผู้ใช้ คอมพิวเตอร์ ไลบรารี และการแบ่งปัน .

ขั้นตอนที่ 3: จากนั้นคุณคลิกที่ ตัวเลือก คุณสมบัติเพื่อกำหนดการตั้งค่าการสำรองข้อมูลแล้วคลิก การสำรองข้อมูลในขณะนี้ เพื่อเริ่มต้นทันทีหลังจากตั้งค่าทุกอย่างแล้ว

เคล็ดลับ 5: เปลี่ยนและสร้างรหัสผ่านที่รัดกุมเป็นประจำ

คุณควรเปลี่ยนรหัสผ่านเป็นประจำและใช้รหัสผ่านที่รัดกุมยิ่งขึ้น เช่น สัญลักษณ์พิเศษและตัวเลขและคำที่แตกต่างกัน อย่าใช้ตัวเลขบางอย่างที่เกี่ยวข้องกับข้อมูลส่วนบุคคลของคุณ เช่น วันเกิด หรือหมายเลขโทรศัพท์ที่อนุมานได้ง่าย

เคล็ดลับ 6: ใช้ Wi-Fi ที่ปลอดภัย

บางคนคุ้นเคยกับการเชื่อมต่อกับ Wi-Fi ที่ไม่รู้จักในที่สาธารณะเมื่อพวกเขาทำงานในร้านกาแฟ มันไม่ปลอดภัยเลย อุปกรณ์ใดๆ ก็สามารถติดไวรัสได้โดยการเชื่อมต่อกับเครือข่าย และ Wi-Fi สาธารณะนี้สามารถถูกแฮ็กได้อย่างง่ายดายโดยไม่รู้ตัว คุณต้องระมัดระวัง

บรรทัดล่าง:

การโจมตีทางไซเบอร์คืออะไร? หลังจากอ่านโพสต์นี้ คุณอาจเห็นภาพรวมของการโจมตีทางไซเบอร์ คู่มือฉบับเต็มนี้มีประโยชน์ในการช่วยคุณแยกแยะการโจมตีทางไซเบอร์ประเภทต่างๆ และค้นหาวิธีที่เหมาะสมในการป้องกัน

เมื่อต้องเผชิญกับปัญหาความปลอดภัยทางไซเบอร์ที่เพิ่มขึ้น สิ่งแรกและสำคัญที่สุดที่คุณควรทำคือเตรียมแผนสำรองข้อมูลสำหรับข้อมูลสำคัญของคุณ MiniTool ShdowMaker คือสิ่งที่เราแนะนำ หากคุณมีปัญหาใดๆ เกี่ยวกับเครื่องมือนี้ คุณสามารถติดต่อเราได้ผ่านทาง [ป้องกันอีเมล] .

![ฉันจะตรวจสอบกิจกรรมล่าสุดบนคอมพิวเตอร์ของฉันได้อย่างไร ดูคู่มือนี้ [ข่าว MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/86/how-do-i-check-recent-activity-my-computer.png)

![วิธีแก้ไขปัญหาที่ OneDrive ไม่ลงชื่อเข้าใช้ [ข่าว MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/59/how-fix-issue-that-onedrive-won-t-sign.png)

![แล็ปท็อป Toshiba Satellite Windows 7/8/10 การแก้ไขปัญหา [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/01/toshiba-satellite-laptop-windows-7-8-10-problems-troubleshooting.jpg)

![3 วิธี - บริการไม่สามารถยอมรับข้อความควบคุมได้ในขณะนี้ [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/10/3-ways-service-cannot-accept-control-messages-this-time.png)

![4 แนวทางแก้ไข Unarc.dll ส่งคืนรหัสข้อผิดพลาด [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/08/4-solutions-fix-unarc.png)

![วิธีแก้ไขการตรวจสอบเบราว์เซอร์ของคุณก่อนเข้าถึง Stuck [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/12/how-fix-checking-your-browser-before-accessing-stuck.png)

![วิธีแก้ไขข้อผิดพลาดจอฟ้า Storport.sys ใน Windows 10 [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/35/how-fix-storport.png)

![พบปัญหา Windows 10 WiFi หรือไม่ นี่คือวิธีแก้ปัญหา [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/94/meet-windows-10-wifi-problems.jpg)