การโจมตี DDoS คืออะไร? จะป้องกันการโจมตี DDoS ได้อย่างไร

Kar Comti Ddos Khux Xari Ca Pxngkan Kar Comti Ddos Di Xyangri

การโจมตี DDoS และการโจมตี DoS เกิดขึ้นในระดับสากลบนอินเทอร์เน็ต แต่คำจำกัดความมีความคลุมเครือและนักเล่นหลายคนมักละเลยอันตรายของพวกเขา เพื่อปกป้องความปลอดภัยเครือข่ายของคุณได้ดียิ่งขึ้น บทความนี้เกี่ยวกับ เว็บไซต์ MiniTool จะแนะนำวิธีการป้องกันการโจมตี DDoS และการโจมตี DDoS คืออะไร

การโจมตี DDoS คืออะไร?

ก่อนอื่น การโจมตี DDoS คืออะไร? การโจมตี DDoS เป็นการโจมตีทางไซเบอร์หนึ่งครั้งที่ออกแบบมาเพื่อส่งผลต่อความพร้อมใช้งานของระบบเป้าหมาย เช่น เว็บไซต์หรือแอปพลิเคชัน ต่อผู้ใช้ปลายทางที่ถูกกฎหมาย

ตามปกติแล้ว ผู้โจมตีจะสร้างแพ็กเก็ตหรือคำขอจำนวนมากซึ่งจะครอบงำระบบเป้าหมายในที่สุด ผู้โจมตีใช้แหล่งที่มาที่ถูกบุกรุกหรือควบคุมหลายแหล่งเพื่อสร้างการโจมตี DDoS

ข้อความ คำขอเชื่อมต่อ หรือแพ็กเก็ตพุ่งขึ้นอย่างกะทันหัน ทำให้โครงสร้างพื้นฐานของเป้าหมายล้นหลาม และทำให้ระบบทำงานช้าลงหรือหยุดทำงาน

ประเภทของการโจมตี DDoS

การโจมตี DDoS ประเภทต่างๆ กำหนดเป้าหมายส่วนประกอบที่เชื่อมต่อเครือข่ายต่างกัน เพื่อให้เข้าใจว่าการโจมตี DDoS แตกต่างกันอย่างไร จำเป็นต้องรู้ว่ามีการตั้งค่าการเชื่อมต่อเครือข่ายอย่างไร

การเชื่อมต่อเครือข่ายบนอินเทอร์เน็ตประกอบด้วยส่วนประกอบต่างๆ หรือ 'เลเยอร์' เช่นเดียวกับการวางรากฐานเพื่อสร้างบ้าน แต่ละขั้นตอนในแบบจำลองมีจุดประสงค์ที่แตกต่างกัน

แม้ว่าการโจมตี DDoS เกือบทั้งหมดจะเกี่ยวข้องกับอุปกรณ์เป้าหมายหรือเครือข่ายที่มีการรับส่งข้อมูลจำนวนมาก การโจมตีสามารถแบ่งออกเป็นสามประเภท ผู้โจมตีอาจใช้วิธีการโจมตีที่แตกต่างกันอย่างน้อยหนึ่งวิธีหรืออาจรีไซเคิลวิธีการโจมตีได้หลายวิธีขึ้นอยู่กับข้อควรระวังของเป้าหมาย

Application-Layer Attacks

การโจมตีประเภทนี้บางครั้งเรียกว่าการโจมตี DDoS ของเลเยอร์ 7 ซึ่งหมายถึงเลเยอร์ 7 ของโมเดล OSI โดยมีเป้าหมายเพื่อทำให้ทรัพยากรเป้าหมายหมดลง การโจมตีมุ่งเป้าไปที่เลเยอร์เซิร์ฟเวอร์ที่สร้างหน้าเว็บและส่งเพื่อตอบสนองต่อคำขอ HTTP

การประมวลผลคำขอ HTTP ทางฝั่งไคลเอ็นต์นั้นราคาถูก แต่อาจมีราคาแพงสำหรับเซิร์ฟเวอร์เป้าหมายที่จะตอบสนอง เนื่องจากโดยปกติแล้วเซิร์ฟเวอร์จะต้องโหลดไฟล์หลายไฟล์และเรียกใช้การสืบค้นฐานข้อมูลเพื่อสร้างหน้าเว็บ

HTTP Flood เป็นการโจมตีระดับแอปพลิเคชันประเภทหนึ่ง ซึ่งคล้ายกับการกดรีเฟรชซ้ำแล้วซ้ำเล่าในเว็บเบราว์เซอร์บนคอมพิวเตอร์หลายเครื่องพร้อมกันจำนวนมาก - คำขอ HTTP จำนวนมากล้นเซิร์ฟเวอร์ ทำให้เกิดการปฏิเสธบริการ .

การโจมตีด้วยโปรโตคอล

การโจมตีด้วยโปรโตคอล หรือที่เรียกว่าการโจมตีเพื่อทำลายสถานะ ใช้ทรัพยากรเซิร์ฟเวอร์มากเกินไป หรือทรัพยากรอุปกรณ์เครือข่าย เช่น ไฟร์วอลล์และโหลดบาลานเซอร์ ส่งผลให้บริการหยุดทำงาน

ตัวอย่างเช่น น้ำท่วม SYN เป็นการโจมตีโปรโตคอล มันเหมือนกับพนักงานห้องเสบียงที่ได้รับคำขอจากเคาน์เตอร์ในร้านค้า

พนักงานรับคำขอ รับพัสดุ รอการยืนยัน และส่งไปที่เคาน์เตอร์ พนักงานได้รับคำขอมากมายสำหรับบรรจุภัณฑ์ที่พวกเขาไม่สามารถยืนยันได้จนกว่าจะไม่สามารถจัดการได้อีก ทำให้ไม่มีใครตอบสนองต่อคำขอ

การโจมตีเชิงปริมาตร

การโจมตีดังกล่าวพยายามสร้างความแออัดโดยใช้แบนด์วิดท์ที่มีอยู่ทั้งหมดระหว่างเป้าหมายและอินเทอร์เน็ตขนาดใหญ่ การโจมตีใช้การจู่โจมแบบขยายเสียงบางประเภทหรือวิธีการอื่นๆ ในการสร้างทราฟฟิกจำนวนมาก เช่น คำขอบอตเน็ต เพื่อส่งข้อมูลจำนวนมากไปยังเป้าหมาย

น้ำท่วม UDP และน้ำท่วม ICMP เป็นการโจมตีเชิงปริมาตรสองประเภท

UDP น้ำท่วม - การโจมตีนี้ท่วมเครือข่ายเป้าหมายด้วยแพ็กเก็ต User Datagram Protocol (UDP) และทำลายพอร์ตแบบสุ่มบนโฮสต์ระยะไกล

น้ำท่วม ICMP - การโจมตี DDoS ประเภทนี้จะส่งแพ็คเก็ตน้ำท่วมไปยังทรัพยากรเป้าหมายผ่านแพ็กเก็ต ICMP มันเกี่ยวข้องกับการส่งชุดของแพ็กเก็ตโดยไม่ต้องรอการตอบกลับ การโจมตีนี้ใช้ทั้งแบนด์วิดท์อินพุตและเอาต์พุต ทำให้ระบบโดยรวมช้าลง

คุณตรวจจับการโจมตี DDoS ได้อย่างไร?

อาการของการโจมตี DDoS นั้นคล้ายกับที่คุณอาจพบในคอมพิวเตอร์ของคุณ - เข้าถึงไฟล์เว็บไซต์ได้ช้า ไม่สามารถเข้าถึงเว็บไซต์ หรือแม้แต่ปัญหากับการเชื่อมต่ออินเทอร์เน็ตของคุณ

หากคุณพบปัญหาเวลาแฝงของเว็บไซต์ที่ไม่คาดคิด คุณอาจสงสัยว่าผู้ร้ายอาจเป็นการโจมตี DDoS ได้หรือไม่ มีตัวบ่งชี้บางอย่างที่คุณสามารถพิจารณาเพื่อแยกปัญหาของคุณออกได้

- คำขอที่หลั่งไหลเข้ามาอย่างกะทันหันไปยังปลายทางหรือเพจเฉพาะ

- ปริมาณการรับส่งข้อมูลจำนวนมากมาจาก IP เดียวหรือช่วงที่อยู่ IP

- ปริมาณการใช้ข้อมูลพุ่งขึ้นอย่างกะทันหันเกิดขึ้นในช่วงเวลาปกติหรือในกรอบเวลาที่ผิดปกติ

- ปัญหาในการเข้าถึงเว็บไซต์ของคุณ

- ไฟล์โหลดช้าหรือไม่โหลดเลย

- เซิร์ฟเวอร์ช้าหรือไม่ตอบสนอง รวมถึงการแจ้งข้อผิดพลาด 'การเชื่อมต่อมากเกินไป'

จะป้องกันการโจมตี DDoS ได้อย่างไร?

ในการบรรเทาการโจมตี DDoS สิ่งสำคัญคือการแยกแยะการรับส่งข้อมูลการโจมตีจากการรับส่งข้อมูลปกติ การรับส่งข้อมูล DDoS มีหลายรูปแบบบนอินเทอร์เน็ตสมัยใหม่ การออกแบบการรับส่งข้อมูลอาจแตกต่างกันไป ตั้งแต่การโจมตีแบบแหล่งเดียวที่ไม่หลอกลวงไปจนถึงการโจมตีแบบหลายทิศทางที่ปรับเปลี่ยนได้ซับซ้อน

การโจมตี DDoS แบบหลายทิศทางซึ่งใช้การโจมตีหลายครั้งเพื่อกำจัดเป้าหมายด้วยวิธีต่างๆ มีแนวโน้มที่จะเบี่ยงเบนความสนใจจากความพยายามในการบรรเทาผลกระทบในทุกระดับ

หากมาตรการบรรเทาผลกระทบละทิ้งหรือจำกัดการรับส่งข้อมูลโดยไม่ระมัดระวัง การรับส่งข้อมูลปกติจะถูกละทิ้งไปพร้อมกับการรับส่งข้อมูลการโจมตี และอาจมีการปรับเปลี่ยนการโจมตีเพื่อหลีกเลี่ยงมาตรการบรรเทาผลกระทบ เพื่อเอาชนะวิธีการทำลายที่ซับซ้อน วิธีแก้ปัญหาแบบชั้นจะมีประสิทธิภาพมากที่สุด

มีแนวทางปฏิบัติที่ดีที่สุดในการป้องกันการโจมตี DDoS และคุณสามารถลองใช้ทั้งหมดเพื่อป้องกันการโจมตี DDoS และลดการสูญเสียของคุณหากการโจมตี DDoS ปรากฏขึ้น

วิธีที่ 1: สร้างการป้องกัน DDoS แบบหลายชั้น

การโจมตี DDoS มีหลายประเภท และแต่ละประเภทกำหนดเป้าหมายไปยังเลเยอร์ที่แตกต่างกัน (เลเยอร์เครือข่าย เลเยอร์การขนส่ง เลเยอร์เซสชัน เลเยอร์แอปพลิเคชัน) หรือการรวมกันของเลเยอร์ ดังนั้น คุณควรสร้างแผนการตอบสนอง DDoS ที่ควรรวมถึงข้อกำหนดต่อไปนี้

- รายการตรวจสอบระบบ

- ทีมตอบสนองที่ผ่านการฝึกอบรม

- ขั้นตอนการแจ้งและเลื่อนขั้นที่ชัดเจน

- รายชื่อผู้ติดต่อภายในและภายนอกที่ควรทราบเกี่ยวกับการโจมตี

- แผนการสื่อสารสำหรับผู้มีส่วนได้ส่วนเสียอื่น ๆ เช่นลูกค้าหรือผู้ขาย

วิธีที่ 2: ใช้ไฟร์วอลล์แอปพลิเคชันเว็บ

Web Application Firewall (WAF) เป็นเครื่องมือที่มีประสิทธิภาพในการช่วยลดการโจมตี DDoS ของ Layer 7 หลังจากใช้งาน WAF ระหว่างอินเทอร์เน็ตและไซต์ต้นทาง WAF สามารถทำหน้าที่เป็น reverse proxy เพื่อปกป้องเซิร์ฟเวอร์เป้าหมายจากทราฟฟิกที่เป็นอันตรายบางประเภท

สามารถป้องกันการโจมตีเลเยอร์ 7 ได้โดยการกรองคำขอตามชุดของกฎที่ใช้ในการระบุเครื่องมือ DDoS ค่าสำคัญของ WAF ที่มีประสิทธิภาพคือความสามารถในการใช้กฎที่กำหนดเองอย่างรวดเร็วเพื่อตอบสนองต่อการโจมตี

วิธีที่ 3: รู้อาการของการโจมตี

เราได้แนะนำตัวบ่งชี้บางอย่างที่หมายความว่าคุณกำลังทุกข์ทรมานจากการโจมตี DDoS ตามที่กล่าวไว้ข้างต้น คุณสามารถตรวจสอบปัญหาของคุณตรงข้ามกับเงื่อนไขข้างต้น และใช้มาตรการทันทีเพื่อจัดการกับปัญหานั้น

วิธีที่ 4: การตรวจสอบการรับส่งข้อมูลเครือข่ายอย่างต่อเนื่อง

การตรวจสอบอย่างต่อเนื่องเป็นเทคโนโลยีและกระบวนการที่องค์กรด้านไอทีอาจนำไปใช้เพื่อให้สามารถตรวจจับปัญหาการปฏิบัติตามข้อกำหนดและความเสี่ยงด้านความปลอดภัยภายในโครงสร้างพื้นฐานด้านไอทีได้อย่างรวดเร็ว การตรวจสอบการรับส่งข้อมูลเครือข่ายอย่างต่อเนื่องเป็นหนึ่งในเครื่องมือที่สำคัญที่สุดสำหรับองค์กรไอทีระดับองค์กร

สามารถให้ข้อเสนอแนะและข้อมูลเชิงลึกแก่องค์กรไอทีในทันทีและข้อมูลเชิงลึกเกี่ยวกับประสิทธิภาพและการโต้ตอบทั่วทั้งเครือข่าย ซึ่งช่วยขับเคลื่อนการดำเนินงาน ความปลอดภัย และประสิทธิภาพทางธุรกิจ

วิธีที่ 5: จำกัด การออกอากาศทางเครือข่าย

การจำกัดจำนวนคำขอที่เซิร์ฟเวอร์ได้รับในช่วงเวลาหนึ่งเป็นวิธีหนึ่งในการป้องกันการโจมตีแบบปฏิเสธการให้บริการ

การออกอากาศทางเครือข่ายคืออะไร? ในระบบเครือข่ายคอมพิวเตอร์ การแพร่ภาพหมายถึงการส่งแพ็กเก็ตที่อุปกรณ์ทุกเครื่องในเครือข่ายจะได้รับ การจำกัดการส่งต่อการออกอากาศเป็นวิธีที่มีประสิทธิภาพในการขัดขวางความพยายาม DDoS ที่มีปริมาณมาก

ในการทำเช่นนั้น ทีมรักษาความปลอดภัยของคุณสามารถตอบโต้กลยุทธ์นี้ได้โดยจำกัดการออกอากาศเครือข่ายระหว่างอุปกรณ์ต่างๆ

แม้ว่าการจำกัดอัตราสามารถช่วยชะลอการขโมยเนื้อหาโดยโปรแกรมรวบรวมข้อมูลเว็บและป้องกันการโจมตีด้วยกำลังดุร้าย การจำกัดอัตราเพียงอย่างเดียวอาจไม่เพียงพอที่จะต่อสู้กับการโจมตี DDoS ที่ซับซ้อนได้อย่างมีประสิทธิภาพ

ด้วยวิธีนี้ วิธีอื่นควรเป็นอาหารเสริมเพื่อเสริมเกราะป้องกันของคุณ

วิธีที่ 6: มีความซ้ำซ้อนของเซิร์ฟเวอร์

ความซ้ำซ้อนของเซิร์ฟเวอร์หมายถึงจำนวนและความเข้มข้นของการสำรองข้อมูล เฟลโอเวอร์ หรือเซิร์ฟเวอร์สำรองในสภาพแวดล้อมการประมวลผล ในการเปิดใช้งานความซ้ำซ้อนของเซิร์ฟเวอร์ การจำลองเซิร์ฟเวอร์จะถูกสร้างขึ้นด้วยพลังการประมวลผล พื้นที่เก็บข้อมูล แอปพลิเคชัน และพารามิเตอร์การทำงานอื่นๆ ที่เหมือนกัน

ในกรณีที่เกิดความล้มเหลว หยุดทำงาน หรือมีการรับส่งข้อมูลมากเกินไปที่เซิร์ฟเวอร์หลัก สามารถใช้เซิร์ฟเวอร์สำรองเพื่อแทนที่เซิร์ฟเวอร์หลักหรือแบ่งปริมาณการรับส่งข้อมูล

วิธีที่ 7: ใช้เครื่องมือสำรองข้อมูล – MiniTool ShadowMaker

หากคุณคิดว่าการทำความซ้ำซ้อนของเซิร์ฟเวอร์เป็นเรื่องซับซ้อน และต้องการเพิ่มเวลาและพื้นที่สำหรับข้อมูลหรือระบบที่สำคัญของคุณ ขอแนะนำให้ใช้วิธีอื่น เครื่องมือสำรอง – MiniTool ShadowMaker – เพื่อทำการสำรองข้อมูลและป้องกันการปิดเครื่องคอมพิวเตอร์และระบบล่ม

ก่อนอื่น คุณต้องดาวน์โหลดและติดตั้งโปรแกรม - MiniTool ShadowMaker จากนั้น คุณจะได้รับเวอร์ชันทดลองฟรี

ขั้นตอนที่ 1: เปิด MiniTool ShadowMaker แล้วคลิก ทดลองใช้ต่อไป เพื่อเข้าสู่โปรแกรม

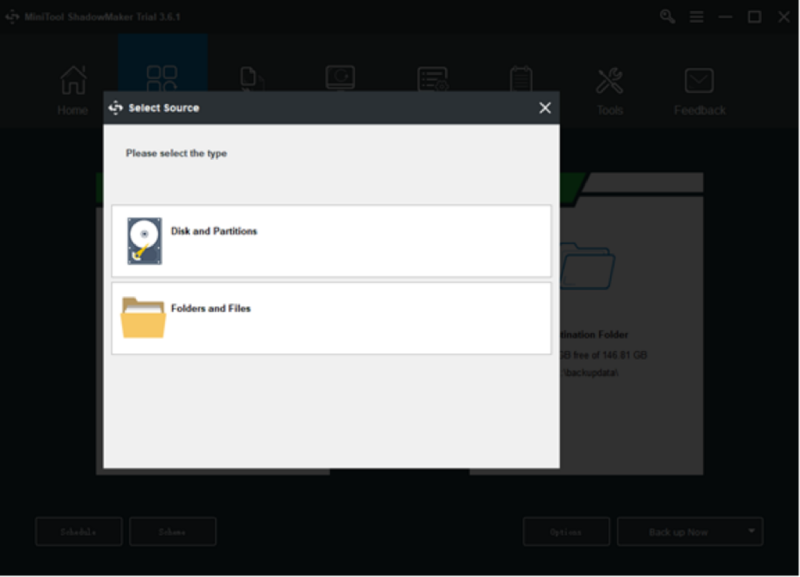

ขั้นตอนที่ 2: เปลี่ยนเป็น สำรอง แท็บและคลิก แหล่งที่มา ส่วน.

ขั้นตอนที่ 3: จากนั้น คุณจะเห็นสี่ตัวเลือกสำหรับเนื้อหาสำรองของคุณ - ระบบ ดิสก์ พาร์ติชั่น โฟลเดอร์ และไฟล์ เลือกแหล่งสำรองของคุณและคลิก ตกลง เพื่อบันทึก

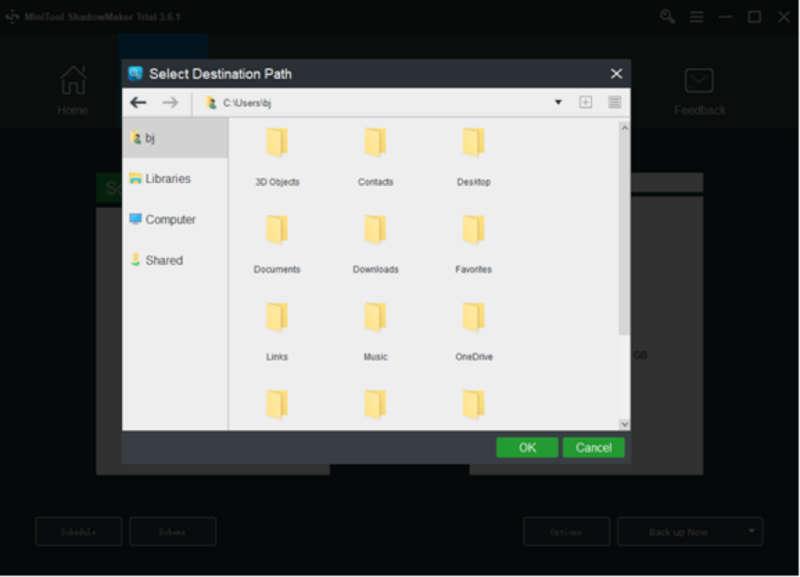

ขั้นตอนที่ 4: ไปที่ ปลายทาง ส่วนและสี่ตัวเลือกมีให้เลือก ได้แก่ โฟลเดอร์บัญชีผู้ดูแลระบบ , ห้องสมุด , คอมพิวเตอร์ , และ แชร์ . เลือกเส้นทางปลายทางแล้วคลิก ตกลง เพื่อบันทึก

เคล็ดลับ : ขอแนะนำให้สำรองข้อมูลของคุณไปยังดิสก์ภายนอกเพื่อหลีกเลี่ยงการขัดข้องของคอมพิวเตอร์หรือการบู๊ตล้มเหลว ฯลฯ

ขั้นตอนที่ 5: คลิก การสำรองข้อมูลในขณะนี้ ตัวเลือกเพื่อเริ่มกระบวนการทันทีหรือ สำรองข้อมูลภายหลัง ตัวเลือกในการชะลอการสำรองข้อมูล งานสำรองข้อมูลล่าช้าอยู่บน จัดการ หน้าหนังสือ.

บรรทัดล่าง:

เพื่อป้องกันการโจมตี DDoS คุณต้องมีความเข้าใจทั่วไปเกี่ยวกับมันและแก้ไขปัญหาตามคุณสมบัติของมัน บทความนี้ได้ระบุวิธีการหลายวิธีในการสอนวิธีป้องกันการโจมตี DDoS และลดการสูญเสียให้เหลือน้อยที่สุดหากการโจมตีปรากฏขึ้น หวังว่าปัญหาของคุณจะสามารถแก้ไขได้

หากคุณพบปัญหาใด ๆ เมื่อใช้ MiniTool ShadowMaker คุณสามารถฝากข้อความในโซนความคิดเห็นต่อไปนี้ และเราจะตอบกลับโดยเร็วที่สุด หากคุณต้องการความช่วยเหลือใดๆ เมื่อใช้ซอฟต์แวร์ MiniTool คุณสามารถติดต่อเราผ่านทาง [ป้องกันอีเมล] .

วิธีป้องกันจากคำถามที่พบบ่อยเกี่ยวกับการโจมตี DDoS

การโจมตี DDoS ใช้เวลานานเท่าใดจำนวนกิจกรรม DDoS ในปี 2564 สูงกว่าปีก่อนหน้า อย่างไรก็ตาม เราได้เห็นการโจมตีระยะสั้นๆ หลั่งไหลเข้ามา และที่จริงแล้ว DDoS โดยเฉลี่ยจะอยู่ได้ไม่เกินสี่ชั่วโมง การค้นพบนี้ได้รับการยืนยันโดย Cloudflare ซึ่งพบว่าการโจมตีส่วนใหญ่ยังคงอยู่ในระยะเวลาไม่เกินหนึ่งชั่วโมง

ใครสามารถ DDoS กับคุณด้วย IP ของคุณ?คุณสามารถ DDoS คนที่มี IP ของพวกเขาได้หรือไม่? ใช่ ใครบางคนสามารถ DDoS คุณได้โดยใช้ที่อยู่ IP ของคุณ ด้วยที่อยู่ IP ของคุณ แฮ็กเกอร์สามารถครอบงำอุปกรณ์ของคุณด้วยการรับส่งข้อมูลที่เป็นการฉ้อโกง ทำให้อุปกรณ์ของคุณตัดการเชื่อมต่อจากอินเทอร์เน็ตและแม้กระทั่งปิดตัวลงโดยสมบูรณ์

ไฟร์วอลล์สามารถหยุดการโจมตี DDoS ได้หรือไม่ไฟร์วอลล์ไม่สามารถป้องกันการโจมตี DDoS ที่ซับซ้อนได้ อันที่จริง พวกเขาทำหน้าที่เป็นจุดเริ่มต้น DDoS การโจมตีจะส่งผ่านโดยตรงผ่านพอร์ตไฟร์วอลล์ที่เปิดอยู่ซึ่งมีจุดประสงค์เพื่อให้ผู้ใช้ที่ถูกกฎหมายเข้าถึงได้

DDoS ถาวรหรือไม่การโจมตี DOS แบบปฏิเสธการให้บริการชั่วคราวเกิดขึ้นเมื่อผู้กระทำความผิดที่ประสงค์ร้ายเลือกที่จะป้องกันไม่ให้ผู้ใช้ทั่วไปติดต่อกับเครื่องหรือเครือข่ายตามวัตถุประสงค์ที่ตั้งใจไว้ ผลที่ได้อาจเป็นเพียงชั่วคราวหรือไม่แน่นอนขึ้นอยู่กับสิ่งที่พวกเขาต้องการได้กลับมาใช้ความพยายาม

![วิธีเชื่อมต่อคีย์บอร์ดไร้สายกับคอมพิวเตอร์ Windows/Mac [เคล็ดลับ MiniTool]](https://gov-civil-setubal.pt/img/news/E4/how-to-connect-a-wireless-keyboard-to-a-windows/mac-computer-minitool-tips-1.png)

![วิธีแก้ javascript: void (0) Error [IE, Chrome, Firefox] [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/13/how-solve-javascript.png)

![ข้อผิดพลาดในการรวบรวมสคริปต์ของ Witcher 3: จะแก้ไขได้อย่างไร ดูคำแนะนำ! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/17/witcher-3-script-compilation-errors.png)

![แนวทางแก้ไขข้อผิดพลาด Call of Duty Dev 6065 [คำแนะนำทีละขั้นตอน] [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/97/solutions-call-duty-dev-error-6065.jpg)

![วิธีเปลี่ยนชื่อโฟลเดอร์ผู้ใช้ใน Windows 10 - 2 วิธี [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/97/how-change-user-folder-name-windows-10-2-ways.png)

![วิธีแก้ไขการตั้งค่า Windows ไม่สามารถกำหนดค่าข้อผิดพลาดของ Windows ได้ [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/35/how-fix-windows-setup-could-not-configure-windows-error.png)

![[แก้ไขแล้ว!] - วิธีแก้ไขที่อยู่ชุดอุปกรณ์ USB ที่ไม่รู้จักล้มเหลว? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/31/how-fix-unknown-usb-device-set-address-failed.png)

![วิธีซ่อม Windows 10 ฟรีโดยไม่สูญเสียข้อมูล (6 วิธี) [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/16/how-repair-windows-10.jpg)

![Hkcmd.exe คืออะไรวิธีปิดใช้งานโมดูล Hkcmd และแก้ไขข้อผิดพลาด [เคล็ดลับ MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/70/what-is-hkcmd-exe-how-disable-hkcmd-module.jpg)