[บทช่วยสอน] โทรจันการเข้าถึงระยะไกลคืออะไร & วิธีตรวจจับ/ลบออก [เคล็ดลับ MiniTool]

What S Remote Access Trojan How Detect Remove It

สรุป :

บทความนี้แต่งขึ้นบนเว็บไซต์ทางการของ MiniTool ให้บทวิจารณ์ฉบับสมบูรณ์เกี่ยวกับโทรจันการเข้าถึงระยะไกล ครอบคลุมความหมาย หน้าที่ ผลเสีย การตรวจจับ การนำออก และวิธีการป้องกัน อ่านเนื้อหาด้านล่างและมีความเข้าใจอย่างลึกซึ้งเกี่ยวกับโทรจัน RAT

การนำทางอย่างรวดเร็ว:

คำจำกัดความของโทรจันการเข้าถึงระยะไกล

ไวรัสหนูคืออะไร?

โทรจันการเข้าถึงระยะไกล (RAT) หรือที่เรียกว่าครีปแวร์เป็นมัลแวร์ชนิดหนึ่งที่ควบคุมระบบผ่านการเชื่อมต่อเครือข่ายระยะไกล มันแพร่ระบาดในคอมพิวเตอร์เป้าหมายผ่านโปรโตคอลการสื่อสารที่กำหนดค่าเป็นพิเศษ และช่วยให้ผู้โจมตีเข้าถึงเหยื่อจากระยะไกลโดยไม่ได้รับอนุญาต

หนูโทรจัน โดยทั่วไปแล้วจะติดตั้งบนคอมพิวเตอร์โดยที่เจ้าของไม่ทราบ และมักจะเป็นม้าโทรจันหรือเพย์โหลด ตัวอย่างเช่น โดยปกติแล้วจะมีการดาวน์โหลดไฟล์แนบอีเมล ไฟล์ทอร์เรนต์ เว็บลิงก์ หรือโปรแกรมที่ผู้ใช้ต้องการอย่างเกม ในขณะที่การโจมตีแบบกำหนดเป้าหมายโดยผู้โจมตีที่มีแรงจูงใจอาจหลอกลวงเป้าหมายที่ต้องการให้ติดตั้ง กลโกงหนู ผ่านกลวิธีทางวิศวกรรมสังคม หรือแม้กระทั่งผ่านการเข้าถึงทางกายภาพชั่วคราวของเครื่องที่ต้องการ

เมื่อเข้าไปในเครื่องของเหยื่อแล้ว มัลแวร์หนู จะซ่อนการดำเนินการที่เป็นอันตรายจากเหยื่อหรือโปรแกรมป้องกันไวรัสหรือไฟร์วอลล์ และใช้โฮสต์ที่ติดไวรัสเพื่อแพร่กระจายตัวเองไปยังคอมพิวเตอร์ที่มีช่องโหว่อื่น ๆ เพื่อสร้างบ็อตเน็ต

ไวรัสหนูทำอะไร?

เนื่องจากโทรจันการเข้าถึงระยะไกลทำให้สามารถควบคุมดูแลระบบได้ มันจึงสามารถทำได้เกือบทุกอย่างบนเครื่องเหยื่อ

- เข้าถึงข้อมูลที่เป็นความลับ รวมถึงชื่อผู้ใช้ รหัสผ่าน หมายเลขประกันสังคม และบัญชีบัตรเครดิต

- ตรวจสอบเว็บเบราว์เซอร์และแอปคอมพิวเตอร์อื่นๆ เพื่อรับประวัติการค้นหา อีเมล บันทึกการแชท ฯลฯ

- จี้เว็บแคมของระบบและบันทึกวิดีโอ

- ตรวจสอบกิจกรรมของผู้ใช้โดยตัวบันทึกการกดแป้นพิมพ์หรือสปายแวร์

- จับภาพหน้าจอบนพีซีเป้าหมาย

- ดู คัดลอก ดาวน์โหลด แก้ไข หรือแม้แต่ลบไฟล์

- ฟอร์แมตฮาร์ดดิสก์ไดรฟ์ เพื่อล้างข้อมูล

- เปลี่ยนการตั้งค่าคอมพิวเตอร์

- กระจายมัลแวร์และไวรัส

วิธีตั้งค่าและใช้เดสก์ท็อประยะไกลใน Windows 10 ดูที่นี่

วิธีตั้งค่าและใช้เดสก์ท็อประยะไกลใน Windows 10 ดูที่นี่หลายคนต้องการตั้งค่าและใช้เดสก์ท็อประยะไกลใน Windows 10 แต่ไม่รู้ว่าต้องทำอย่างไร ฉันกำลังเขียนสิ่งนี้เพื่อช่วยพวกเขา

อ่านเพิ่มเติมตัวอย่างโทรจันการเข้าถึงระยะไกล

ตั้งแต่ สแปม RAT เกิดขึ้นมีมากมายหลายประเภทของมัน

1. ปากกลับ

Back Orifice (BO) rootkit เป็นหนึ่งในตัวอย่างที่รู้จักกันดีที่สุดของ RAT สร้างขึ้นโดยกลุ่มแฮ็กเกอร์ชื่อ Cult of the Dead Cow (cDc) เพื่อแสดงข้อบกพร่องด้านความปลอดภัยของระบบปฏิบัติการ (OS) ซีรีส์ Windows 9X ของ Microsoft ชื่อของสิ่งนี้ หนูหาประโยชน์ เป็นการเล่นคำบนซอฟต์แวร์ Microsoft BackOffice Server ที่สามารถควบคุมหลายเครื่องได้พร้อมกันโดยอาศัยการสร้างภาพ

Back Orifice เป็นโปรแกรมคอมพิวเตอร์ที่พัฒนาขึ้นสำหรับการดูแลระบบระยะไกล อนุญาตให้บุคคลควบคุมพีซีจากตำแหน่งระยะไกล รายการเปิดตัวที่ DEF CON 6 เมื่อวันที่ 1 สิงหาคมNS, 1998. มันถูกสร้างขึ้นโดย Sir Dystic สมาชิกของ cDc.

แม้ว่า Back Orifice จะมีวัตถุประสงค์ที่ถูกต้องตามกฎหมาย แต่คุณสมบัติของมันทำให้เป็นตัวเลือกที่ดีสำหรับการใช้งานที่เป็นอันตราย ด้วยเหตุผลนี้หรือเหตุผลอื่นๆ อุตสาหกรรมแอนตี้ไวรัสจะจัดเรียงเครื่องมือเป็นมัลแวร์ทันทีและผนวกเข้ากับรายการกักกัน

Back Orifice มีภาคต่อ 2 ภาค ได้แก่ Back Orifice 2000 ที่วางจำหน่ายในปี 1999 และ Deep Back Orifice โดยองค์กรแฮ็กเกอร์ชาวแคนาดาของฝรั่งเศส QHA

2. สกุล

Sakula หรือที่รู้จักในชื่อ Sakurel และ VIPER เป็นโทรจันการเข้าถึงระยะไกลอีกตัวหนึ่งที่ปรากฏขึ้นครั้งแรกในเดือนพฤศจิกายน 2555 มันถูกใช้ในการบุกรุกที่เป็นเป้าหมายตลอดปี 2558 Sakula ช่วยให้ฝ่ายตรงข้ามสามารถเรียกใช้คำสั่งแบบโต้ตอบและดาวน์โหลดและดำเนินการส่วนประกอบเพิ่มเติม

6 วิธีในการแก้ไขข้อผิดพลาด Windows 10 Remote Desktop ไม่ทำงาน

6 วิธีในการแก้ไขข้อผิดพลาด Windows 10 Remote Desktop ไม่ทำงานเมื่อคุณพยายามเชื่อมต่อคอมพิวเตอร์ระยะไกล แต่ข้อผิดพลาด Windows 10 Remote Desktop ไม่ทำงานปรากฏขึ้น คุณสามารถค้นหาวิธีการแก้ไขข้อผิดพลาดได้ในโพสต์นี้

อ่านเพิ่มเติม3. Sub7

Sub7 หรือที่เรียกว่า SubSeven หรือ Sub7Server คือ a บ็อตเน็ตหนู . ชื่อของมันมาจากการสะกด NetBus ย้อนกลับ (suBteN) และสลับสิบกับเจ็ด

โดยทั่วไปแล้ว Sub 7 จะอนุญาตการเข้าถึงที่ไม่ถูกตรวจพบและไม่ได้รับอนุญาต ดังนั้นจึงมักถูกมองว่าเป็นม้าโทรจันโดยอุตสาหกรรมการรักษาความปลอดภัย Sub7 ทำงานบนระบบปฏิบัติการตระกูล Windows 9x และ Windows NT สูงสุดและรวมถึง Windows 8.1

Sub7 ไม่ได้รับการดูแลตั้งแต่ปี 2014

4. PoisonIvy

พิษไอวี่ คีย์ล็อกเกอร์หนู เรียกอีกอย่างว่า Backdoor.Darkmoon เปิดใช้งานการล็อกหน้าจอ/ ถ่ายวิดีโอ , การดูแลระบบ, การถ่ายโอนไฟล์, การขโมยรหัสผ่าน และการส่งต่อการรับส่งข้อมูล ได้รับการออกแบบโดยแฮ็กเกอร์ชาวจีนเมื่อประมาณปี 2548 และถูกนำไปใช้ในการโจมตีที่โดดเด่นหลายอย่างรวมถึงการโจมตี Nitro ในบริษัทเคมีและการละเมิดเครื่องมือตรวจสอบสิทธิ์ RSA SecurID ทั้งในปี 2554

5. DarkComet

DarkComet สร้างขึ้นโดย Jean-Pierre Lesueur หรือที่รู้จักในชื่อ DarkCoderSc ซึ่งเป็นโปรแกรมเมอร์อิสระและตัวเข้ารหัสความปลอดภัยของคอมพิวเตอร์จากฝรั่งเศส แม้ว่าแอปพลิเคชัน RAT นี้ได้รับการพัฒนาขึ้นในปี 2551 แต่ก็เริ่มแพร่หลายเมื่อต้นปี 2555

ในเดือนสิงหาคม พ.ศ. 2561 DarkComet หยุดให้บริการโดยไม่มีกำหนดและไม่มีการดาวน์โหลดบนเว็บไซต์อย่างเป็นทางการอีกต่อไป สาเหตุเกิดจากการใช้ในสงครามกลางเมืองในซีเรียเพื่อติดตามนักเคลื่อนไหว รวมถึงความกลัวที่ผู้เขียนจะถูกจับกุมโดยไม่ทราบชื่อ

NanoCore RAT จะควบคุมพีซีของคุณ

NanoCore RAT จะควบคุมพีซีของคุณโปรดจับตาดู NanoCore RAT เพราะมันอันตรายกว่า RAT ทั่วไป มันจะโจมตีระบบ Windows และควบคุมพีซีเครื่องนั้นอย่างสมบูรณ์

อ่านเพิ่มเติมนอกจากตัวอย่างข้างต้นแล้ว ยังมีโปรแกรมโทรจันเข้าถึงระยะไกลอื่น ๆ อีกมากมาย เช่น CyberGate, Optix, ProRat, Shark, Turkojan และ VorteX . รายการเครื่องมือ RAT ทั้งหมดยาวเกินกว่าจะแสดงที่นี่และยังคงเติบโตอยู่

อาการของไวรัสหนู

จะบอกได้อย่างไรว่าคุณมีไวรัส RAT? มันค่อนข้างยาก หนูถูกปกปิดโดยธรรมชาติและอาจใช้ชื่อไฟล์แบบสุ่มหรือโครงสร้างพาธของไฟล์เพื่อพยายามป้องกันการระบุตัวเอง

โดยทั่วไปแล้ว a ไวรัสหนอนหนู ไม่ปรากฏในรายการโปรแกรมหรืองานที่กำลังดำเนินการอยู่ และการกระทำของโปรแกรมนั้นคล้ายกับโปรแกรมทางกฎหมาย นอกจาก, สปายแวร์หนู จะจัดการการใช้ทรัพยากรคอมพิวเตอร์และบล็อกคำเตือนเกี่ยวกับประสิทธิภาพของพีซีที่ต่ำ นอกจากนี้ แฮกเกอร์ RAT มักจะไม่ยอมแพ้ด้วยการลบไฟล์หรือเลื่อนเคอร์เซอร์ขณะที่คุณกำลังใช้คอมพิวเตอร์

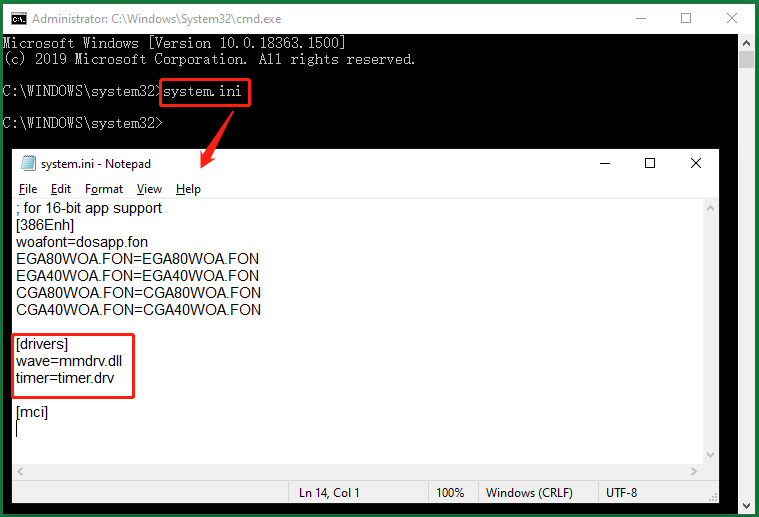

FYI: ใช้ System.ini เพื่อระบุการติดเชื้อ RAT

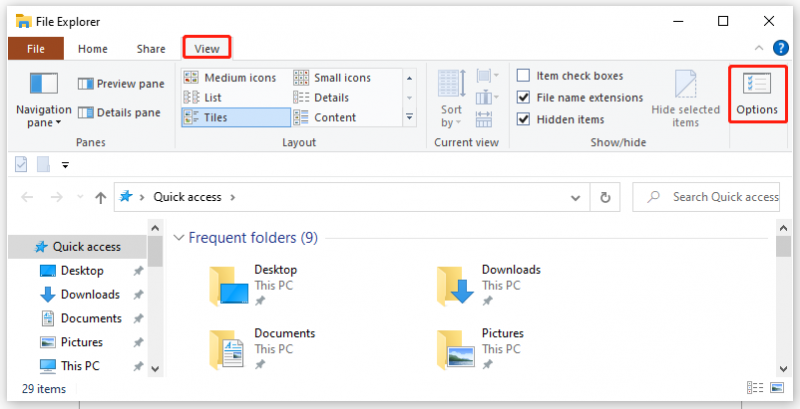

เปิดพรอมต์คำสั่งให้ดีขึ้นในฐานะผู้ดูแลระบบ พิมพ์ system.ini , และกด เข้า . จากนั้นแผ่นจดบันทึกจะปรากฏขึ้นเพื่อแสดงรายละเอียดบางอย่างเกี่ยวกับระบบของคุณ ลองดูที่ คนขับรถ ส่วนถ้าดูสั้น ๆ ตามภาพด้านล่างแสดงว่าคุณปลอดภัย หากมีอักขระแปลก ๆ อื่น ๆ อาจมีอุปกรณ์ระยะไกลบางตัวที่เข้าถึงระบบของคุณผ่านพอร์ตเครือข่ายบางส่วนของคุณ

การตรวจจับโทรจันการเข้าถึงระยะไกล

วิธีการตรวจจับโทรจันการเข้าถึงระยะไกล? หากคุณตัดสินใจไม่ได้ว่าคุณกำลังใช้คอมพิวเตอร์ที่มีไวรัส RAT อยู่หรือไม่ใช่แค่โดยอาการ (มีอาการเล็กน้อย) คุณต้องขอความช่วยเหลือจากภายนอก เช่น การใช้โปรแกรมป้องกันไวรัส แอพความปลอดภัยทั่วไปจำนวนมากนั้นดี เครื่องสแกนไวรัส RAT และ เครื่องตรวจจับหนู .

เครื่องมือกำจัดโทรจัน Remote Access ยอดนิยม

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- นอร์ตัน

- PC Matic

- โซฟอส

- Trend Micro

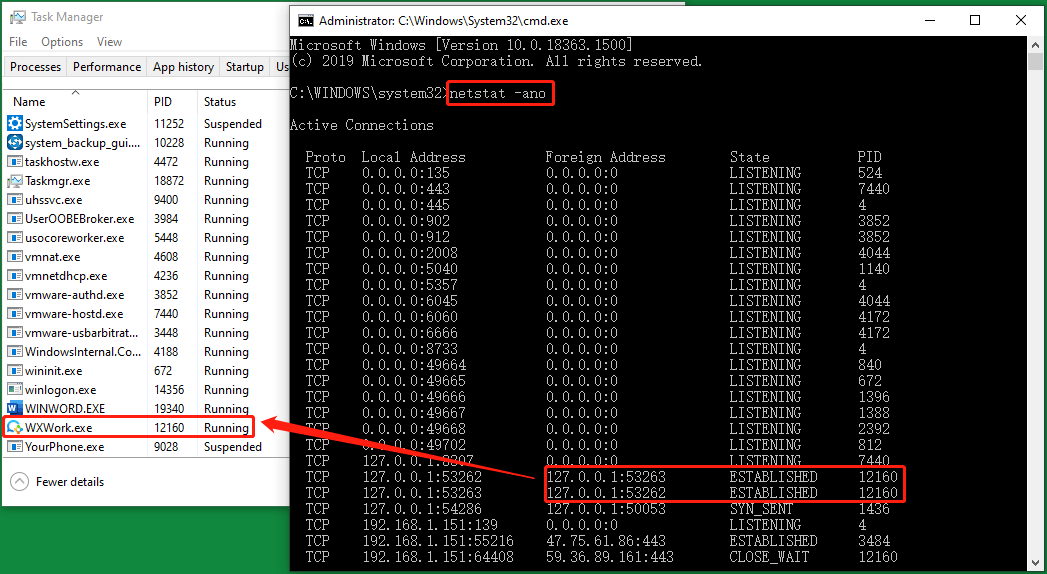

FIY: ค้นหา RAT ด้วย CMD และ Task Manager

คุณสามารถลองค้นหารายการที่น่าสงสัยร่วมกับตัวจัดการงานและ CMD พิมพ์ netstat -ano ในพรอมต์คำสั่งของคุณและค้นหา PID ของโปรแกรมที่สร้างขึ้นซึ่งมีที่อยู่ IP ต่างประเทศและปรากฏซ้ำๆ จากนั้นค้นหา PID เดียวกันใน รายละเอียด ในตัวจัดการงานเพื่อค้นหาโปรแกรมเป้าหมาย ไม่ได้หมายความว่าโปรแกรมเป้าหมายเป็นหนูแน่นอน เป็นเพียงโปรแกรมที่น่าสงสัย เพื่อยืนยันโปรแกรมที่ก่อตั้งเป็นมัลแวร์ RAT จำเป็นต้องมีการระบุเพิ่มเติม

คุณยังสามารถใช้ที่อยู่ IP ต่างประเทศที่น่าสงสัยเพื่อค้นหาตำแหน่งที่ลงทะเบียนทางออนไลน์ หลายเว็บที่ช่วยคุณได้เหมือนกัน https://whatismyipaddress.com/ . หากตำแหน่งนั้นไม่เชื่อมต่อกับคุณอย่างสมบูรณ์ ไม่ใช่ตำแหน่งของเพื่อน บริษัท ญาติ โรงเรียน VPN ฯลฯ อาจเป็นตำแหน่งของแฮ็กเกอร์

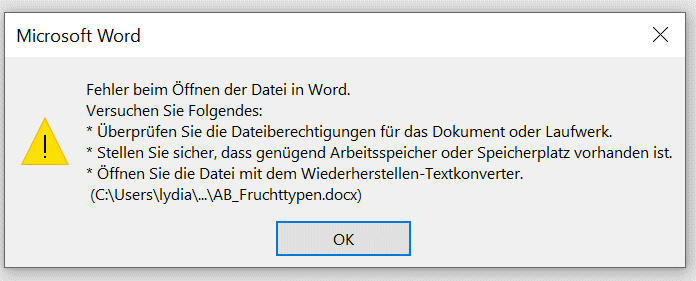

การกำจัดโทรจันการเข้าถึงระยะไกล

จะลบโทรจันการเข้าถึงระยะไกลได้อย่างไร? หรือ, จะกำจัดไวรัส RAT ได้อย่างไร?

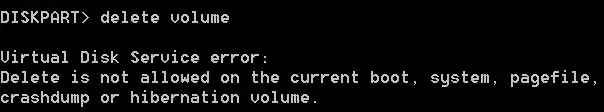

สเตจ 1

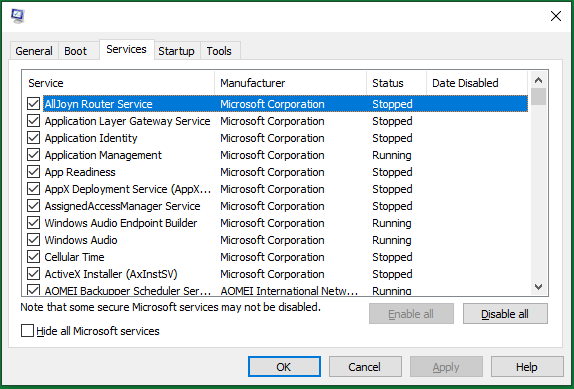

ถ้าคุณสามารถค้นหาไฟล์หรือโปรแกรมที่เป็นอันตรายได้ ให้ล้างไฟล์ออกจากคอมพิวเตอร์ของคุณหรืออย่างน้อยก็ยุติกระบวนการ คุณสามารถทำได้ใน Task Manager หรือ โปรแกรมอรรถประโยชน์ Windows MSConfig .

พิมพ์ misconfig ใน Windows Run แล้วกด เข้า หรือคลิก ตกลง เพื่อเรียกหน้าต่าง MSConfig ที่นั่น ให้สลับไปที่ บริการ แท็บ ค้นหาบริการเป้าหมายและปิดการใช้งาน

เพียงรีสตาร์ทเครื่องของคุณหลังจากที่คุณถอนการติดตั้งหรือบล็อกโปรแกรมหรือบริการบางโปรแกรม

สเตจ 2

ติดตั้งและเรียกใช้ a น้ำยากำจัดหนู เช่น Malwarebytes Anti-Malware และ Anti-Exploit เพื่อลบไฟล์ที่เกี่ยวข้องและการแก้ไขรีจิสทรี

สเตจ 3

ใช้เครื่องมือตรวจสอบ เช่น Autorun.exe เพื่อตรวจสอบไฟล์และโปรแกรมที่น่าสงสัยซึ่งเริ่มทำงานเมื่อเปิด Windows

สเตจ 4

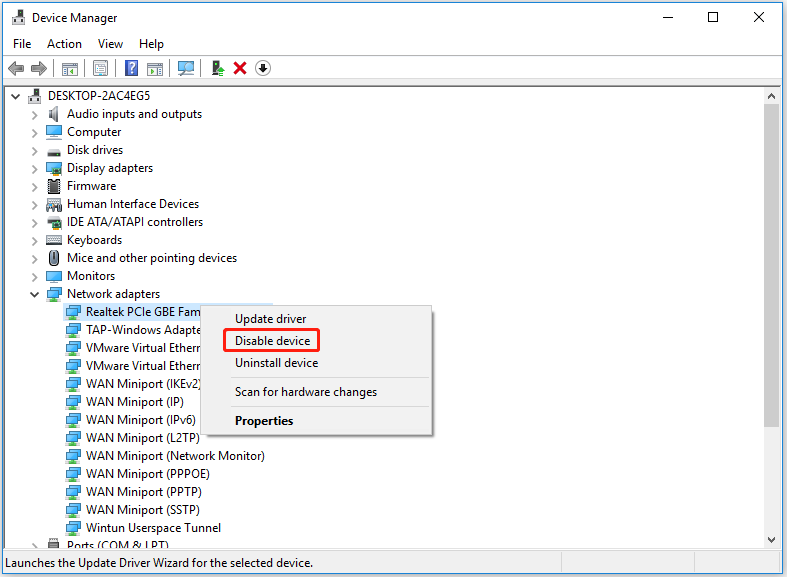

ตรวจสอบการเชื่อมต่อเครือข่ายที่ออกไปหรือเข้ามาในระบบของคุณที่ไม่ควรมีอยู่ หรือเพียงแค่ตัดการเชื่อมต่ออินเทอร์เน็ตของคุณโดยตรง

วิธีการป้องกันตัวเองจาก RAT Cyber Attack?

เช่นเดียวกับการป้องกันตัวเองจากภัยคุกคามมัลแวร์เครือข่ายอื่นๆ สำหรับการป้องกันโทรจันจากระยะไกล โดยทั่วไป คุณต้องหลีกเลี่ยงการดาวน์โหลดรายการที่ไม่รู้จัก อัปเดตโปรแกรมป้องกันมัลแวร์และไฟร์วอลล์ เปลี่ยนชื่อผู้ใช้และรหัสผ่านของคุณเป็นประจำ (สำหรับมุมมองของผู้ดูแลระบบ) บล็อกพอร์ตที่ไม่ได้ใช้ ปิดบริการที่ไม่ได้ใช้ และตรวจสอบการรับส่งข้อมูลขาออก

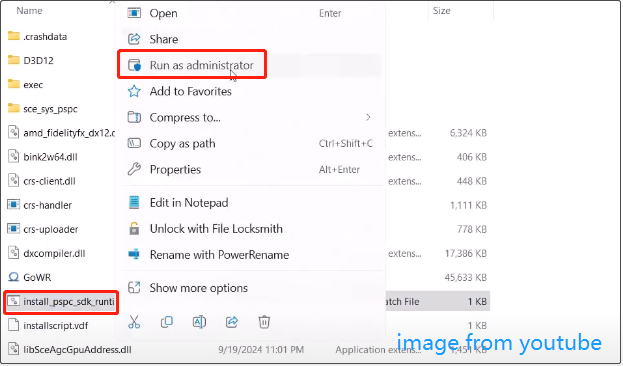

#1 หลีกเลี่ยงการดาวน์โหลดจากแหล่งที่ไม่น่าเชื่อถือ

ประการแรก การป้องกันที่มีประสิทธิภาพและง่ายที่สุดคืออย่าดาวน์โหลดไฟล์จากแหล่งที่ไม่ปลอดภัย แทนที่จะได้รับสิ่งที่คุณต้องการจากสถานที่ที่เชื่อถือได้ ได้รับอนุญาต เป็นทางการ และปลอดภัย เช่น เว็บไซต์อย่างเป็นทางการ ร้านค้าที่ได้รับอนุญาต และแหล่งข้อมูลที่มีชื่อเสียง

#2 ทำให้ไฟร์วอลล์และแอนตี้ไวรัสทันสมัยอยู่เสมอ

ไม่ว่าคุณจะมีไฟร์วอลล์หรือโปรแกรมป้องกันมัลแวร์ใด หรือแม้แต่คุณมีมากกว่าหนึ่งในนั้น ก็แค่ปรับปรุงบริการรักษาความปลอดภัยเหล่านั้นให้ทันสมัยอยู่เสมอ เวอร์ชันใหม่ล่าสุดมักใช้เทคโนโลยีความปลอดภัยล่าสุดและได้รับการออกแบบมาเป็นพิเศษสำหรับภัยคุกคามที่ได้รับความนิยมในปัจจุบัน

Malwarebytes ที่กล่าวถึงข้างต้นและโปรแกรมป้องกันไวรัสอื่น ๆ ยังสามารถป้องกันเวกเตอร์การติดไวรัสเริ่มต้นจากการอนุญาตให้ระบบถูกบุกรุก

#3 เปลี่ยนชื่อผู้ใช้และรหัสผ่านของคุณเป็นประจำ

คุณควรเปลี่ยนบัญชีต่างๆ เป็นประจำเพื่อป้องกันการโจรกรรมบัญชี โดยเฉพาะรหัสผ่าน นอกจากนี้ ขอแนะนำให้คุณใช้ประโยชน์จากคุณสมบัติความปลอดภัยประเภทต่างๆ ที่ผู้ให้บริการจัดหาให้เพื่อรักษาความปลอดภัยให้กับบัญชีของคุณ เช่น การตรวจสอบสิทธิ์แบบสองปัจจัย (2FA)

6 การตรวจจับมัลแวร์/18 ประเภทมัลแวร์/20 เครื่องมือกำจัดมัลแวร์

6 การตรวจจับมัลแวร์/18 ประเภทมัลแวร์/20 เครื่องมือกำจัดมัลแวร์การตรวจจับสปายแวร์และมัลแวร์คืออะไร จะทำการตรวจจับมัลแวร์ได้อย่างไร? จะทราบได้อย่างไรว่าคุณติดมัลแวร์? จะอยู่รอดจากการโจมตีของมัลแวร์ได้อย่างไร?

อ่านเพิ่มเติม#4 อัปเกรดโปรแกรมกฎหมายของคุณ

เนื่องจากโทรจันการเข้าถึงระยะไกลของ RAT อาจใช้แอปที่ถูกต้องบนคอมพิวเตอร์ของคุณ คุณจึงควรอัปเกรดแอปเหล่านี้เป็นเวอร์ชันล่าสุด โปรแกรมเหล่านั้นรวมถึงเบราว์เซอร์ แอปแชท เกม เซิร์ฟเวอร์อีเมล เครื่องมือวิดีโอ/เสียง/รูปภาพ/ภาพหน้าจอ แอปพลิเคชันสำหรับทำงาน...

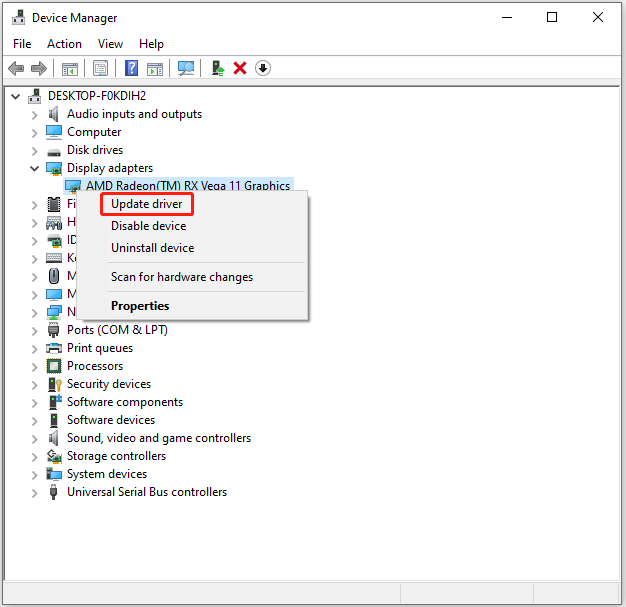

#5 อัพเกรดระบบคอมพิวเตอร์

แน่นอน อย่าลืมแพตช์ระบบปฏิบัติการของคุณด้วยการอัปเดตล่าสุด โดยปกติ การอัปเดตระบบจะรวมแพตช์และโซลูชันสำหรับช่องโหว่ ช่องโหว่ ข้อผิดพลาด บั๊ก แบ็คดอร์ และอื่นๆ เพื่ออัพเกรดระบบปฏิบัติการเพื่อปกป้องเครื่องทั้งหมดของคุณ!

สำรองไฟล์กับไวรัสซอฟต์แวร์ RAT

มักเป็นกรณีที่ตรวจพบ RAT ไซเบอร์บนเวิร์กสเตชันหรือเครือข่ายเป็นเวลาหลายปี สิ่งนี้บ่งชี้ว่าโปรแกรมป้องกันไวรัสนั้นไม่มีข้อผิดพลาด และไม่ควรถูกมองว่าเป็นโปรแกรมป้องกันหนูทั้งหมดและสิ้นสุดทั้งหมด

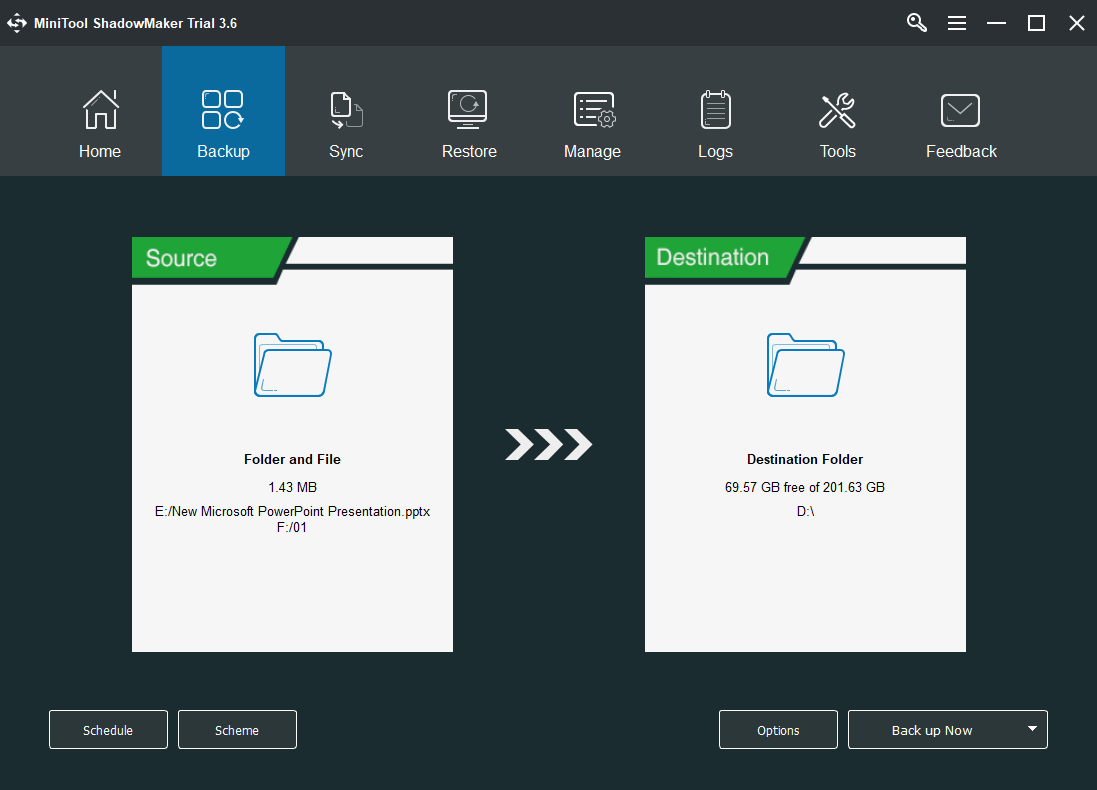

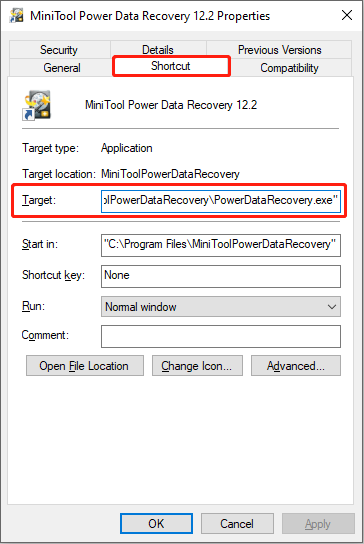

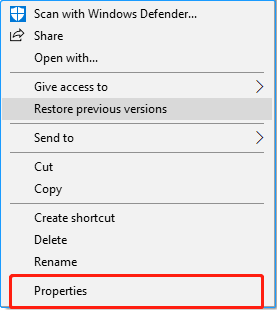

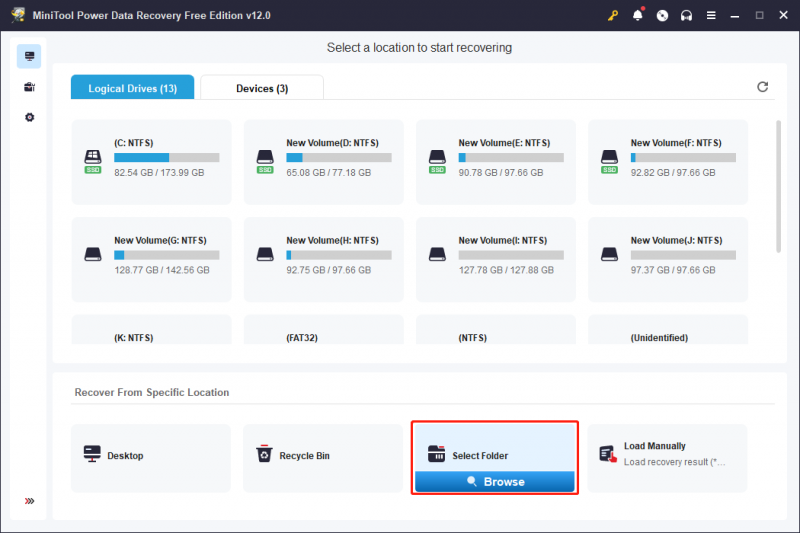

แล้วคุณทำอะไรได้อีกบ้างเพื่อปกป้องไฟล์ในคอมพิวเตอร์จากการถูกแก้ไข ลบ หรือทำลาย โชคดีที่คุณยังสามารถกู้คืนข้อมูลของคุณได้หลังจากมัลแวร์ RAT โจมตี หากคุณมีสำเนาสำรองไว้ อย่างไรก็ตาม คุณต้องทำสำเนาก่อนที่จะสูญเสียไฟล์ต้นฉบับด้วยเครื่องมือที่เชื่อถือได้และปราศจาก RAT เช่น MiniTool ShadowMaker ซึ่งเป็นโปรแกรมสำรองข้อมูลแบบมืออาชีพและทรงพลังสำหรับคอมพิวเตอร์ Windows

ขั้นตอนที่ 1 ดาวน์โหลด MiniTool ShadowMaker จากเว็บไซต์ทางการหรือปุ่มลิงก์ที่ได้รับอนุญาตด้านบน

ขั้นตอนที่ 2 ติดตั้งและเปิดเครื่องมือบนพีซีของคุณ

ขั้นตอนที่ 3 หากคุณได้รับรุ่นทดลอง คุณจะได้รับแจ้งให้ซื้อรุ่นที่ต้องชำระเงิน หากคุณไม่ต้องการจ่ายเพียงคลิก ทดลองต่อไป ตัวเลือกที่มุมขวาบนเพื่อเพลิดเพลินกับฟังก์ชันทดลองใช้งาน ซึ่งเหมือนกับคุณสมบัติที่เป็นทางการโดยจำกัดเวลาเท่านั้น

ขั้นตอนที่ 4 เมื่อคุณเข้าสู่อินเทอร์เฟซหลัก ให้คลิกที่ สำรอง แท็บที่เมนูด้านบน

ขั้นตอนที่ 5. ในแท็บ Backup ระบุ specify แหล่งที่มา ไฟล์ที่คุณวางแผนจะคัดลอกและ ปลายทาง ตำแหน่งที่คุณต้องการบันทึกภาพสำรอง

ขั้นตอนที่ 6 คลิก การสำรองข้อมูลในขณะนี้ ปุ่มที่ด้านล่างขวาเพื่อดำเนินการตามขั้นตอน

ที่เหลือก็รอความสำเร็จของงาน คุณสามารถตั้งค่ากำหนดการเพื่อสำรองไฟล์เหล่านั้นโดยอัตโนมัติทุกวัน ทุกสัปดาห์ ทุกเดือน หรือเมื่อระบบล็อกเปิด/ปิดในขั้นตอนที่ 5 ข้างต้นก่อนเริ่มกระบวนการหรือในแท็บจัดการหลังกระบวนการ นอกจากนี้ คุณยังสามารถตัดสินใจได้ว่าจะทำการสำรองข้อมูลประเภทใด เต็ม เพิ่มขึ้น หรือต่างกัน รวมถึงจำนวนเวอร์ชันของอิมเมจสำรองที่จะเก็บไว้ในกรณีที่พื้นที่จัดเก็บไม่เพียงพอ

![วิธีหยุด Steam ไม่ให้เปิดเมื่อ Startup ใน Windows หรือ Mac [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/57/how-stop-steam-from-opening-startup-windows.png)

![วิธีการกู้คืนพาร์ติชั่นที่ไม่ได้ปันส่วนด้วยข้อมูล | คำแนะนำง่ายๆ [MiniTool Tips]](https://gov-civil-setubal.pt/img/disk-partition-tips/22/how-recover-unallocated-partition-with-data-it-easy-guide.jpg)

![Logitech Unifying Receiver ไม่ทำงานหรือไม่? แก้ไขเต็มรูปแบบสำหรับคุณ! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/47/is-logitech-unifying-receiver-not-working.jpg)

![[แก้ไขได้ง่ายๆ] รหัสข้อผิดพลาดของ Windows Defender 0x80016CFA](https://gov-civil-setubal.pt/img/news/C8/easy-fixes-windows-defender-error-code-0x80016cfa-1.png)

![วิธีแชร์ไฟล์ระหว่างคอมพิวเตอร์ นี่คือ 5 โซลูชั่น [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/33/how-share-files-between-computers.png)